Mối đe dọa bị nghe lén được gọi là EarSpy, được chứng minh dựa trên các rung động mà loa của điện thoại tạo ra, các rung động này sau đó bị phát hiện bởi các cảm biến chuyển động.

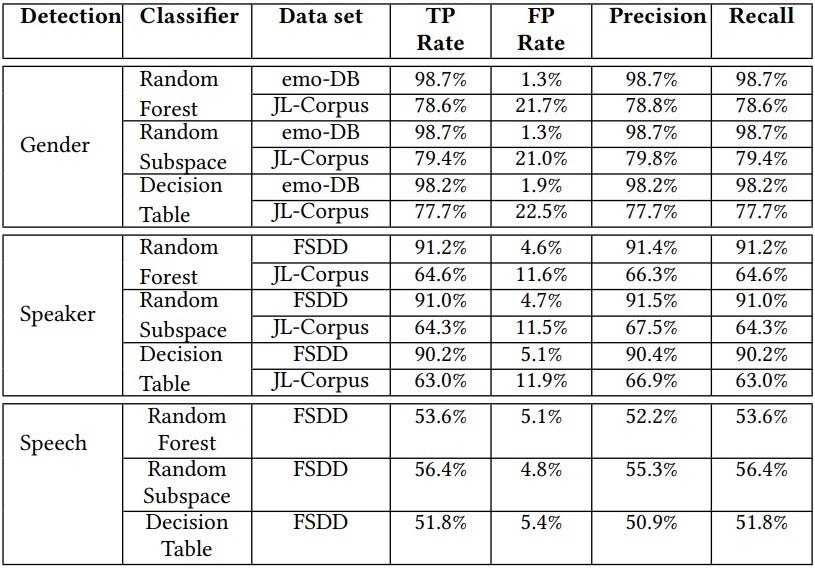

Các nghiên cứu cho phép các nhà khoa học có thể nhận dạng giọng nói hoặc người gọi, cũng như các đặc điểm cá nhân như giới tính bằng cách đọc dữ liệu cảm biến chuyển động. Điều này đã được thực hiện trước đây, nhưng với loa của điện thoại ngày nay, với sự ra đời của âm thanh nổi và các loại tai nghe ngày càng mạnh mẽ hơn thì việc thu thập dữ liệu cảm biến chuyển động để nghe lén cũng dễ dàng hơn nhờ áp dụng các thuật toán học máy.

Để chứng minh rằng các nhà sản xuất điện thoại cần giảm bớt áp suất âm thanh trong các cuộc trò chuyện qua điện thoại và đảm bảo rằng vị trí cảm biến chuyển động không cho phép họ nhận thấy các rung động của tai nghe một cách rõ ràng, các nhà khoa học đã sử dụng một chiếc OnePlus 3T 2016 cũ, một chiếc OnePlus 7T 2019 và một chiếc OnePlus 9 mới hơn để thử nghiệm. Âm thanh xuất hiện trên quang phổ cho thấy những chiếc điện thoại này đều có thể bị nghe lén thông qua các cảm biến chuyển động.

Tuy nhiên, theo các nhà khoa học, mối nguy cơ bị nghe lén này có thể dễ dàng ngăn chặn bằng cách đơn giản là giảm âm lượng của loa cũng như tai nghe để các cảm biến chuyển động gặp khó khăn trong việc thu thập các âm vang khả thi mà sau này (những âm vang có thể được quy cho giới tính, nhận dạng người gọi hoặc riêng tư).

Với Android 13, Google cố gắng ngăn chặn các nguy cơ bảo mật như vậy bằng cách xin phép thu thập dữ liệu cảm biến với tốc độ lấy mẫu bằng hoặc cao hơn 200 Hz. Tuy nhiên, ở tần số 200 Hz, độ chính xác của tín hiệu được chọn chỉ giảm 10%, do đó, đó không thực sự là một lựa chọn phòng ngừa, trong khi ở mức tiêu chuẩn 400–500 Hz, khả năng nhận dạng giọng nói ở tốc độ lấy mẫu gần như không thể thực hiện được thông qua phản ứng của cảm biến chuyển động.

Diễm Vỹ