Chiến dịch tấn công sử dụng CCS phần mềm quảng cáo giả mạo đã bắt đầu vào tháng 10 năm ngoái, bao gồm các ứng dụng được quảng cáo là phần mềm bảo mật giả mạo, phần mềm VPN để duyệt web an toàn, ứng dụng có mã và mã gian lận khi chơi trò chơi, ứng dụng tiện ích, hướng dẫn giả mạo, YouTube/TikTok không có quảng cáo và thậm chí là ứng dụng Netflix giả mạo. Hơn 55% ứng dụng độc hại đang nhắm mục tiêu người dùng Android ở Hoa Kỳ và các quốc gia khác nơi ứng dụng được quảng cáo bao gồm Hàn Quốc, Brazil, Đức, Vương quốc Anh và Pháp.

Phần mềm quảng cáo kết thúc trên các ứng dụng được cài đặt bằng APK được cung cấp trên các trang web cửa hàng ứng dụng của bên thứ ba.

Điều quan trọng cần lưu ý là các ứng dụng này không được liệt kê trong Cửa hàng Google Play và được tìm thấy trong các trang web cửa hàng ứng dụng của bên thứ ba được phát hiện qua Tìm kiếm của Google sử dụng APK (Gói Android) để cho phép người dùng tải các ứng dụng độc hại này trên điện thoại Android của họ. Khi truy cập các trang web này, người dùng được chuyển hướng đến quảng cáo hoặc được nhắc tìm kiếm ứng dụng mà họ muốn. Các trang web được thiết kế để cài đặt ứng dụng thông qua APK, sau đó sẽ lây nhiễm phần mềm quảng cáo vào điện thoại của người dùng.

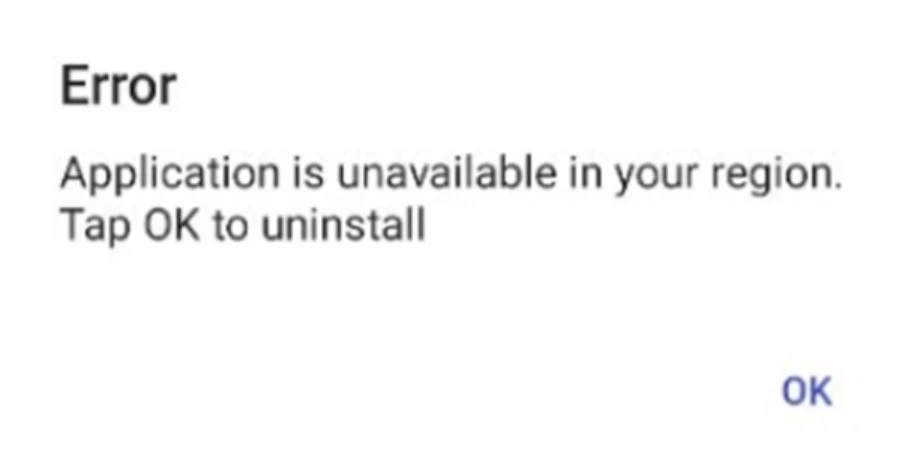

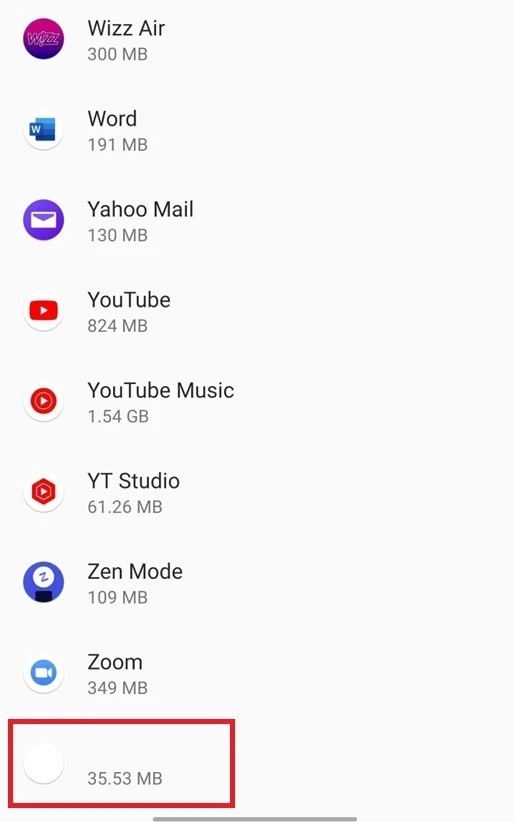

Các ứng dụng này không tạo biểu tượng cho màn hình chính, điều đó có nghĩa là nếu ứng dụng không được mở ngay lập tức bằng cách sử dụng lời nhắc "Mở" xuất hiện sau khi cài đặt, thì người dùng có thể không mở được ứng dụng bất cứ lúc nào. Vì vậy, các nhà phát triển ứng dụng chứa đầy phần mềm độc hại này muốn bạn mở ứng dụng ngay sau khi cài đặt. Và nếu làm như vậy, bạn sẽ thấy thông báo cho biết "Ứng dụng không khả dụng trong khu vực của bạn. Nhấn OK để gỡ cài đặt."

Mặc dù hiện tại nó là phần mềm quảng cáo, những ứng dụng này cuối cùng có thể mở ra nhiều trang web độc hại và nguy hiểm hơn.

Nhưng ứng dụng thực sự không được gỡ cài đặt vì nó ở chế độ ngủ trong hai giờ; trong thời gian này, phần mềm sẽ tự thiết lập để khởi chạy sau khi điện thoại được khởi động hoặc mở khóa. Khi ứng dụng được khởi chạy, ứng dụng này sẽ kết nối với máy chủ của những kẻ tấn công và thu thập URL của quảng cáo mà ứng dụng sẽ hiển thị trong trình duyệt dành cho thiết bị di động hoặc dưới dạng quảng cáo WebView toàn màn hình. Và trong khi hiển thị quảng cáo để tăng doanh thu là những gì các ứng dụng này hiện đang làm, các nhà nghiên cứu cảnh báo rằng những kẻ xấu có thể chuyển đổi URL của phần mềm quảng cáo và khiến các ứng dụng này mở các trang web độc hại và nguy hiểm hơn.

Bitdefender viết: "Sau khi phân tích, chiến dịch này được thiết kế để đẩy mạnh phần mềm quảng cáo vào các thiết bị Android với mục đích thúc đẩy doanh thu. Tuy nhiên, các tác nhân đe dọa có liên quan có thể dễ dàng chuyển chiến thuật để chuyển hướng người dùng sang các loại phần mềm độc hại khác, chẳng hạn như Trojan ngân hàng để đánh cắp thông tin đăng nhập và thông tin tài chính hoặc mã độc tống tiền." Và mặc dù chúng tôi muốn cảnh báo bạn không tải ứng dụng từ cửa hàng ứng dụng hoặc trang web của bên thứ ba, nhưng sự thật là một số phần mềm độc hại vẫn tiếp tục tồn tại trong Cửa hàng Google Play.

Anh Nguyễn